控制计算机无需密码!英特尔芯片漏洞比想象中更严重

据报道,英特尔芯片出现一个远程劫持漏洞,它潜伏了7年之久。本周五,一名科技分析师刊文称,漏洞比想象的严重得多,黑客利用漏洞可以获得大量计算机的控制权,不需要输入密码。

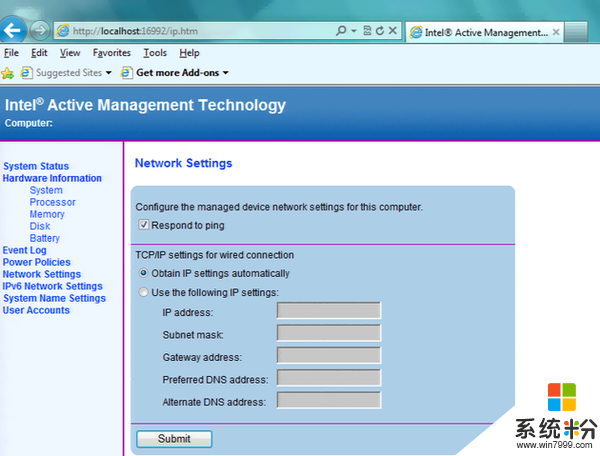

上周一,有报道称绕开验证的漏洞寄居在英特尔主动管理技术(Active Management Technology,简称AMT)中。AMT功能允许系统管理者通过远程连接执行多种繁重的任务,这些任务包括:改变启动计算机的代码、接入计算机鼠标键盘和显示器、加载并执行程序、通过远程方式将关闭的计算机打开。简言之,AMT可以让用户登录计算机,像管理员通过物理接触控制计算机一样控制它。

许多vPro处理器都支持AMT技术,如果想通过浏览器界面远程使用它必须输入密码,然而,英特尔的验证机制输入任何文本串(或者连文本都不要)都可以绕过。

周五时,Tenable Network Security刊发博客文章称,访问认证时系统会用加密哈希值(cryptographic hash)验证身份,然后才授权登录,不过这些哈希值可以是任何东西,甚至连文字串都不需要。Tenable逆向工程主管卡罗斯·佩雷兹(Carlos Perez)指出,即使输入错误的哈希值也可以获得授权,他还说:“我们已经找到一套方法,可以完全绕开验证机制。”

Embedi是一家安全公司,英特尔认为它是首先发现漏洞的公司,Embedi技术分析师也得出了相同的结论。Embedi以邮件形式将分析结果发给记者,没在网上公布。

还有更糟糕的地方。一般来说,没有获得验证的访问无法登录PC,因为AMT必须直接访问计算机的网络硬件。当AMT启用时,所有网络数据包会重新定向,传到英特尔管理引擎(Intel Management Engine),然后由管理引擎传到AMT。这些数据包完全绕开了操作系统。按照Embedi的说法,从2010年开始,英特尔的部分芯片就存在该漏洞,不是所有芯片都有。

英特尔周五曾表示,预计PC制造商在随后一周就会发布补丁。新补丁会以英特尔固件的形式升级,也就是说每一块存在漏洞的芯片都要刷新固件。与此同时,英特尔鼓励客户下载并运行检查工具,诊断计算机是否存在漏洞。如果工具给出正面结果,说明系统暂时是安全的,安装补丁才能真正安全。富士通、惠普、联想等公司也针对特殊机型发出警告。

来源:新浪科技